Uomini, donne, star dello spettacolo e persone come te, adulti e bambini, tutti sono potenziali bersagli di un cyber crime: basta essere connessi al web, per diventare vittima. Di crimini informatici ce n’è per tutti i gusti e di tutti i tipi: in questa inchiesta vedremo come sia possibile rubare la tua identità, dati e informazioni della tua azienda, interrompere un servizio web, realizzare una truffa informatica, infettare un pc o danneggiarlo. Qualche volta abbiamo zero possibilità di difenderci, ma altre volte sì. E’ una lunga battaglia, in cui gli attaccanti affinano mese per mese le loro armi e noi, i difensori, cerchiamo di non farci fregare. 29 milioni di italiani usano internet, uno su due: siamo il 13° paese al mondo come utilizzatori. Sarà proprio il caso, allora, che tu capisca che rischi corri e quello che puoi fare. La consapevolezza, innanzitutto!

Esploriamo tutti gli aspetti del lato criminale del web insieme ad un esperto, Pierluigi Paganini, che col suo blog Security Affairs (uno dei 10 più seguiti al mondo) da anni e tutti i giorni segue attentamente l’evoluzione di questa infinita battaglia che ci riguarda tutti. E anche te, che adesso stai già dicendo: “Io? Ma io sul web non ho nessun segreto”. Beh, questo è quello che pensi tu.

Il cracker non è una cosa che si mangia! I media tendono a fare d’ogni erba un fascio e così si usa solo il termine hacker per indicare chi entra in modo malevolo nei sistemi informatici altrui, per violarli, rubare dati, ecc. In realtà quello è il cracker. Un hacker è chi utilizza le proprie capacità, informatiche ma non solo, per comprendere il funzionamento di un sistema ed individuare eventuali vulnerabilità. L’hacking è uno stile di vita, il modo di operare di un professionista che approfondisce ogni tematica non per fini necessariamente illegali. Un hacker etico, poi, è chi lavora a fin di bene, per testare la sicurezza dei sistemi e trovare le falle, sì, ma in modo da ripararle.

Un caso clamoroso: il malware Regin. Quest’anno Symantec ha scoperto che, forse dal 2003, andava in giro un malware che spiava i pc. E nessuno se n’era accorto! Lo hanno chiamato Regin: rubava informazioni ai governi, ai gestori telefonici e ai loro utenti, alle imprese (gli sono piaciute molto quelle alberghiere), e a quelli come te. Quello che nessuno sa è chi lo ha programmato, chi c’è dietro. Certo era fatto molto, molto bene. Certo, ha colpito soprattutto Russia ed Arabia Saudita, ma anche Messico, Irlanda, India, Afghanistan, l’Iran, il Belgio, l’Austria, Pakistan. Un minestrone di paesi che non aiuta a capire. Resta che Regin era pazzesco: prendeva informazioni dai pc, le credenziali di accesso di un account, scattava un’istantanea dello schermo, ascoltava una telefonata, leggeva un messaggio ricevuto o spedito in chat. Insomma, riassumeva in sé le funzioni di molti malware specifici. E senza lasciare tracce sul pc che bucava. Chi può esserci, dietro? “Ritengo prematuro ed azzardato rispondere, alla luce delle informazioni di cui disponiamo oggi. Impossibile attribuire con assoluta certezza il malware al crimine informatico, oppure ad hacker che operano per conto di un governo. Sembra che Regin andasse avanti dal 2005-06 e di gruppi criminali informatici di così lunga durata non se ne conoscono… personalmente propendo per l‘ipotesi che vede la realizzazione di Regin da parte di un governo” , spiega Paganini.

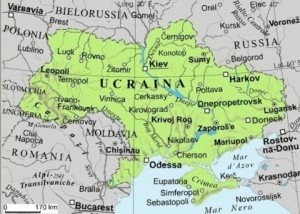

Ma dove stanno, questi cracker? Già, dove stanno? Ad esempio, fisicamente, dove sta Rescator, che nemmeno è chiaro se sia un gruppo o una persona? Si sa che vive in Ucraina ed è uno dei più grossi venditori mondiali di dati di carte di credito rubate. “In realtà” spiega Paganini “esiste un legame geografico tra quelle che sono le comunità underground e le tipologie di crimine che compiono. Malware, cracking, clonazioni sulle smart card sono prerogative dell’underground criminale dell’Est Europa, cioè Russia, Ucraina, Moldavia. Ma si sono sviluppati anche altri mercati, ad esempio in Cina dove, nonostante la censura informatica, è nata una comunità molto attiva che si sta specializzando nella fornitura di soluzioni e servizi per la realizzazione di attività criminali specifiche per le piattaforme mobili, anche perché il numero di dispositivi è cresciuto nel mondo in maniera esponenziale ed il loro livello di protezione è ancora relativamente basso. Un terzo mercato è quello brasiliano, che si specializza nello sviluppo di malware per l’online banking (furto di credenziali: in Brasile si usa molto l’home banking) e sistemi di e-learning per il cyber crime”. Ma stai scherzando? Ho capito bene? “Sì, hai capito bene: praticamente, lezioni per diventare un criminale tramite corsi on line. Ce ne sono diversi, ad esempio “come monetizzare numeri di carte di credito rubate” oppure” installare un malware per spionaggio”… ”.

Ma allora un cyber crime può avere un mandante? E certo che può averlo. Tra i mandanti di attacchi ad industrie, ad esempio, ci sono i concorrenti, che fanno rubare conoscenze, brevetti, design, progetti, con costi incalcolabili e danni che possono far chiudere un’azienda. “Ne esistono, di mandanti! – aggiunge Paganini – ad esempio, un attacco può essere commissionato da gruppi criminali, che non hanno le competenze necessarie per farlo e delegano ad altri “colleghi” esperti. Si chiama Cyber-crime-as-a-Service. I criminali in questo modo collezionano informazioni, che poi si rivendono nel black market, come dice il recente rapporto di Dell Secure Works. Ma mandanti possono essere anche governi che rubano informazioni di proprietà intellettuale ad aziende high-tech, come agenzie spaziali ed organismi simili, per acquisirle ora, prima che tra dieci anni diventino conoscenze di massa”. (continua)

di Fabio Sanvitale

Pingback: Cyber crime: l'inchiesta di CN. Gli attacchi nel mondo. Cronaca-Nera.it